CEH

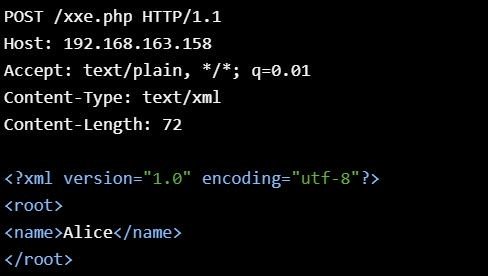

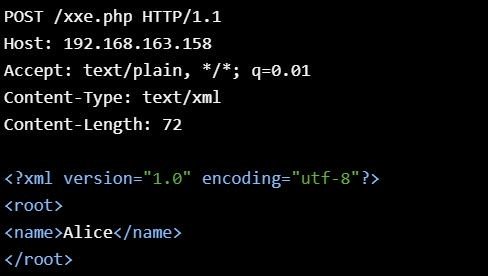

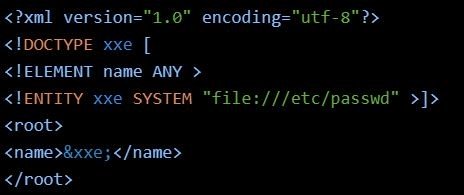

原始XML可能如上

[CEH V11]module14筆記-Hacking Web Applications

XML External Entity attack(XML外部攻擊 簡稱XXE)

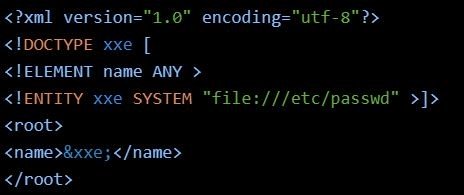

XXE Injection,全名 XML eXternal Entity Injection,XML 外部實體注入。會發生 XXE 主要是因為 parser 沒有禁止使用外部實體,意思是我們可以自行定義一個實體名稱,並在實體內容中定義要伺服器做的行為,因此注入點通常是可以輸入 XML 的位置。

我們可以將body做個改變讓伺服器噴出我們想要的東西

網路服務架構組件

1.WS-Security

他是SOAP的一個延伸套件,他用在Web服務的消息完整性和機密性。WSS 協議包括 SAML、Kerberos 和認證憑證格式(如 X.509)的詳細使用規範。WS-Security 描述了如何將簽章和加密標頭(Header)加入 SOAP 訊息。包括如何在 SOAP 訊息中加入安全字串(token)的機制,不限純文字也包括二進制的安全字串,例如 X.509 憑證和 Kerberos 門票(ticket)。

2.Web service攻擊

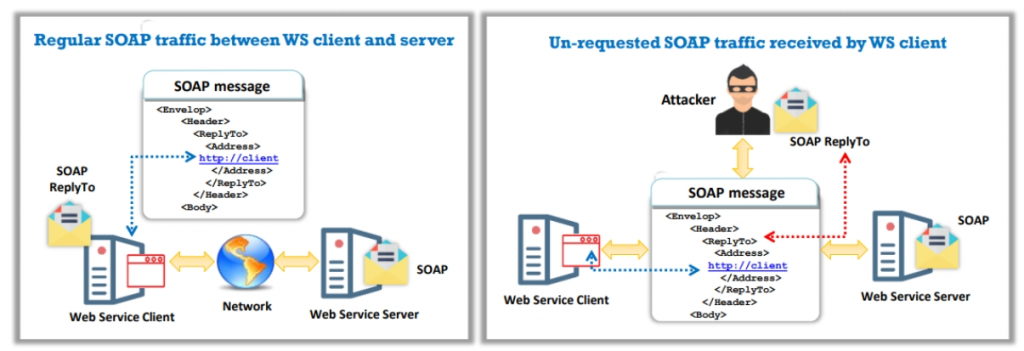

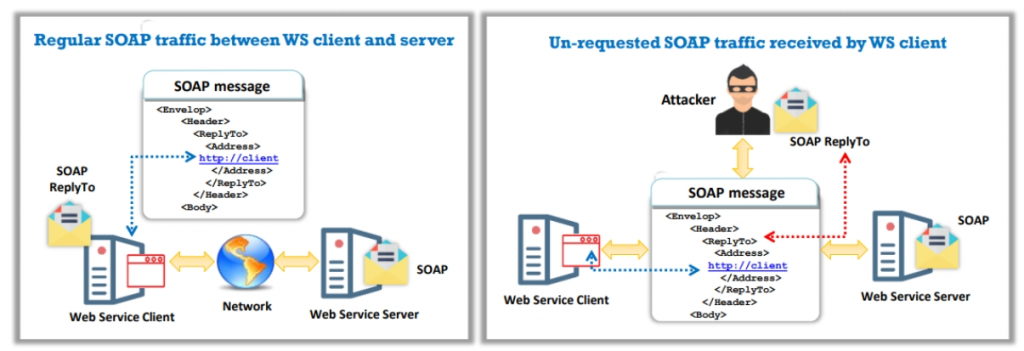

2-1.WS-Address spoofing

WS-Address 在 SOAP 標頭中提供額外的訊息用以非同步傳輸。理論上應該在XML裡面會放上client的位址,駭客卻把他替換成駭客的位址以接收訊息。

One comment

請問有 Module 15 – SQL Injection 嗎?