[fortigate]SSL deep inspection在google沒作用

我在設定SSL deep inspection時,有發現google 或是某些大牌的網站,有時候在啟用SSL deep inspection時憑證卻沒被換成我的fortigate憑證,還是維持google的憑證,但是又有時候會被換掉

我測試了這個問題搞了很久…fortigate也設定一堆東西了依舊不行,結果我把我的wireshark打開來撈封包看看時,我卻發現了一堆UDP的封包? 這時候才知道原來他們https竟然不是走TCP封包…

先說結果! 他們採用了QUIC這個新的協議,而他是走udp的,至於他怎保證不掉封包這個google一下就知道。

但是fortigate沒辦法過濾QUIC這個協議,所以會導致SSL deep inspection沒置換到憑證。

這時候有幾種方式可以做。

- 更改chrome設定禁用quic

- 透過fortigate應用程式控制封鎖

- 透過fortifate政策鎖掉UDP80 跟443

更改chrome設定禁用quic

這個方法其實比較不好用,因為你要把所有人的chrome都改掉…(且還有edge、firefox….)

如果你真得要這樣,你只要去chrome://flags/裡面把Experimental QUIC protocol關掉就好

透過fortigate應用程式控制封鎖

你可以新增一筆應用程式控制,然後透過應用程式過濾細項覆蓋那邊新增一個QUIC的應用程式,把它封鎖掉。

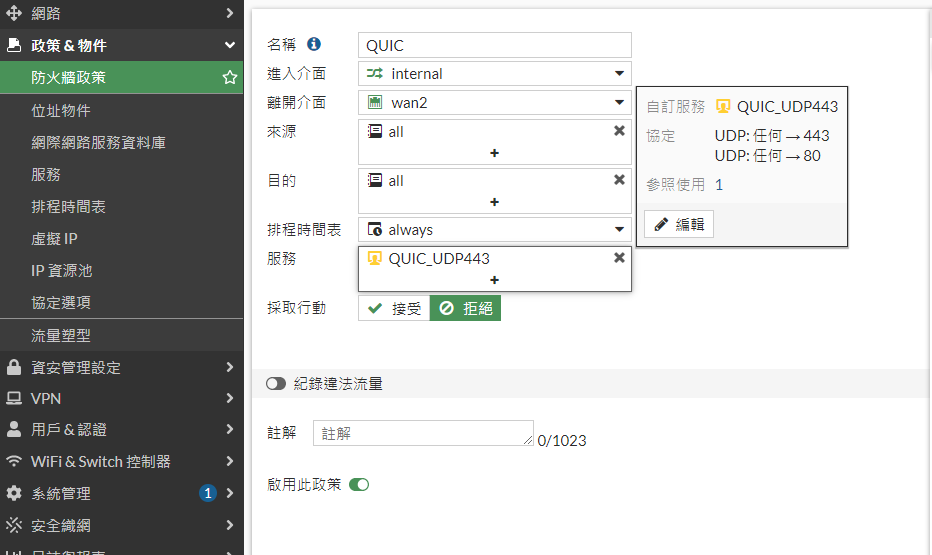

透過fortifate政策鎖掉UDP80 跟443

這個方式就更簡單了,設定一條規則,然後把UDP443 跟UDP80封鎖掉即可,這應該是最方便且最彈性的一個做法了。

不過就這個這簡單的問題,我也是搞了兩天百思不得其解….

參考文章:SSL deep inspection is google excluded by default?

Technical Tip: Block QUIC Protocol

Technical Note: Disabling / Blocking QUIC Protocol to force Google Chrome to use TLS